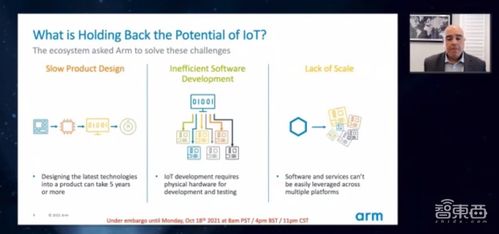

隨著物聯網設備的爆炸式增長,其數據傳輸的安全性已成為網絡與信息安全領域的核心挑戰。物聯網設備通常部署在資源受限、物理環境開放且連接復雜的場景中,這使得數據在采集、處理和傳輸過程中極易受到竊聽、篡改、重放等攻擊。安全集成電路作為硬件級的安全基石,為物聯網設備的數據傳輸提供了強有力的保護。

一、安全IC如何保護物聯網設備的數據傳輸

安全IC通過多種機制,在物聯網設備的數據傳輸鏈路中構建了多層次的防御體系:

- 硬件加密引擎:安全IC內部集成了專用的加密引擎(如AES、SHA、RSA/ECC加速器),能夠高效地執行對稱與非對稱加密、哈希運算等操作。與軟件實現相比,硬件加密速度更快、功耗更低,并且密鑰和運算過程在芯片內部完成,極大降低了密鑰被軟件側信道攻擊竊取的風險。這保障了數據在傳輸過程中的機密性。

- 安全密鑰存儲:安全IC的核心功能之一是提供受保護的密鑰存儲區域。私鑰、設備唯一標識符等敏感信息被存儲在芯片的防篡改安全區中,無法被外部直接讀取。這為設備身份認證和數據簽名提供了信任根,確保了數據的真實性與完整性。物聯網設備可以利用這些密鑰建立安全的通信通道(如TLS/DTLS)。

- 物理安全與防篡改:高級安全IC具備物理防拆探測機制,一旦檢測到外殼被非法開啟或環境異常(如電壓、頻率、溫度波動),會立即觸發自毀或清零敏感數據,防止攻擊者通過物理手段提取密鑰或逆向工程。這對于部署在戶外的物聯網設備至關重要。

- 安全啟動與固件驗證:安全IC可參與設備的啟動過程,通過驗證引導加載程序和固件的數字簽名,確保設備運行的是合法且未被篡改的軟件。這防止了惡意固件在傳輸層植入后門或監聽數據。

- 真隨機數生成:安全IC內置的真隨機數發生器為密鑰生成、初始化向量、挑戰-應答認證等安全協議提供了高質量的隨機源,避免了偽隨機數可能導致的協議被破解風險。

二、面向安全IC的網絡與信息安全軟件開發考量

在物聯網系統中,硬件安全IC需要與上層軟件緊密協同,才能發揮最大效力。軟件開發需遵循以下原則:

- 安全抽象層設計:軟件開發應構建一個統一、標準的安全服務抽象層(如PSA Certified API),將安全IC的具體操作(如加密、簽名、密鑰管理)封裝成簡潔的API。這提高了代碼的可移植性,使得應用邏輯與底層硬件安全方案解耦,便于未來升級或更換安全IC。

- 最小權限與縱深防御:軟件架構應遵循最小權限原則,僅授予必要的進程或模塊訪問安全IC特定功能的權限。即使設備部分軟件被攻破,攻擊者也難以利用安全IC進行更大范圍的破壞。結合軟件層面的防火墻、入侵檢測,形成縱深防御體系。

- 安全通信協議實現:軟件開發必須正確集成和實施安全通信協議,如TLS 1.3或輕量級的DTLS、MQTT over TLS。安全IC負責提供協議所需的密碼學運算和密鑰保護。開發者需確保協議配置正確(如禁用弱密碼套件),并妥善管理證書生命周期。

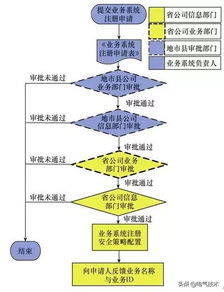

- 安全的生命周期管理:軟件需要支持設備全生命周期的安全管理,包括:安全IC的初始化與個性化(安全注入密鑰)、設備在云端的安全注冊與認證、固件的安全空中升級、以及設備退役時的密鑰安全銷毀。這通常需要云端管理平臺與設備端軟件的協同。

- 側信道攻擊防護:即便使用了安全IC,軟件實現不當也可能引入漏洞。開發時需注意避免時間側信道(如通過比較時間差異泄露信息)、功率分析側信道等,確保調用安全IC接口的代碼本身也是安全的。

- 持續測試與評估:安全軟件開發流程應包含對集成安全IC的固件進行全面的安全測試,包括滲透測試、模糊測試以及對安全IC接口的濫用測試,確保整個數據通路無薄弱環節。

結論

保護物聯網設備的數據傳輸是一個系統工程,安全IC提供了不可或缺的硬件信任根和高效密碼學能力。其效能的最大化,高度依賴于與之配套的網絡與信息安全軟件的精心設計與實現。只有將安全IC的硬件防護與遵循安全開發實踐的軟件棧深度融合,才能為物聯網數據從邊緣到云端的全程傳輸構建起堅實、可信的屏障,應對日益嚴峻的網絡安全威脅。